Schrijver:

Tamara Smith

Datum Van Creatie:

20 Januari 2021

Updatedatum:

2 Juli- 2024

Inhoud

- Stappen

- Methode 1 van 3: SQL-injectie

- Methode 2 van 3: Het rootwachtwoord kraken

- Methode 3 van 3: Databasefouten

- Tips

- Waarschuwingen

Om uw database te beschermen tegen hackers, moet u denken als een hacker. Als u een hacker was, naar welke informatie zou u dan op zoek zijn? Hoe zou je het krijgen? Er zijn veel verschillende soorten databases en veel manieren om ze te hacken. Vaak proberen hackers het root-wachtwoord te kraken of een exploit te gebruiken. Als u bekend bent met SQL-instructies en basisdatabaseconcepten, probeer er dan een te kraken.

Stappen

Methode 1 van 3: SQL-injectie

1 Zoek uit of de database kwetsbaarheden heeft. Voor deze methode moet u database-operators begrijpen. Start uw browser en open de interface van de databaseaanmeldingspagina. Typ vervolgens '(één aanhalingsteken) in het gebruikersnaamveld. Klik op Aanmelden. Als u de foutmelding "SQL Exception: Quoted String Not Completed Incorrectly" of "Invalid Character" krijgt, is de database kwetsbaar voor SQL-injectie.

1 Zoek uit of de database kwetsbaarheden heeft. Voor deze methode moet u database-operators begrijpen. Start uw browser en open de interface van de databaseaanmeldingspagina. Typ vervolgens '(één aanhalingsteken) in het gebruikersnaamveld. Klik op Aanmelden. Als u de foutmelding "SQL Exception: Quoted String Not Completed Incorrectly" of "Invalid Character" krijgt, is de database kwetsbaar voor SQL-injectie.  2 Zoek het aantal kolommen. Ga terug naar de inlogpagina van de database (of een ander adres dat eindigt op "id =" of "catid =") en klik op de adresbalk. Druk op de spatie na het adres en voer de volgorde in met 1, druk vervolgens op ↵ Enter... Verhoog het getal naar 2 en druk op ↵ Enter... Blijf de volgorde verhogen totdat de fout verschijnt. Het nummer dat u vóór het verkeerd gespelde nummer hebt ingevoerd, is het werkelijke aantal kolommen.

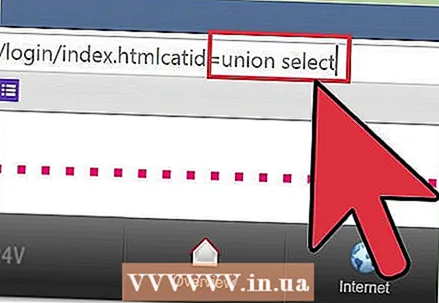

2 Zoek het aantal kolommen. Ga terug naar de inlogpagina van de database (of een ander adres dat eindigt op "id =" of "catid =") en klik op de adresbalk. Druk op de spatie na het adres en voer de volgorde in met 1, druk vervolgens op ↵ Enter... Verhoog het getal naar 2 en druk op ↵ Enter... Blijf de volgorde verhogen totdat de fout verschijnt. Het nummer dat u vóór het verkeerd gespelde nummer hebt ingevoerd, is het werkelijke aantal kolommen.  3 Ontdek welke berichten zoekopdrachten accepteren. Zoek de adresbalk en verander het einde van het adres van catid = 1 of id = 1 in catid = -1 of id = -1. Druk op de spatiebalk en typ union select 1,2,3,4,5,6 (als er 6 kolommen zijn).Het aantal mag maximaal het totale aantal kolommen bedragen, waarbij elk cijfer wordt gescheiden door een komma. Klik op ↵ Enter en u ziet de nummers van alle kolommen die vragen accepteren.

3 Ontdek welke berichten zoekopdrachten accepteren. Zoek de adresbalk en verander het einde van het adres van catid = 1 of id = 1 in catid = -1 of id = -1. Druk op de spatiebalk en typ union select 1,2,3,4,5,6 (als er 6 kolommen zijn).Het aantal mag maximaal het totale aantal kolommen bedragen, waarbij elk cijfer wordt gescheiden door een komma. Klik op ↵ Enter en u ziet de nummers van alle kolommen die vragen accepteren.  4 Voer SQL-instructies in de kolom in. Als u bijvoorbeeld de naam van de huidige gebruiker wilt achterhalen en de code in kolom 2 wilt insluiten, wist u alles na id = 1 in de adresbalk en drukt u op de spatiebalk. Typ vervolgens union select 1, concat (gebruiker ()), 3,4,5,6--. Klik op ↵ Enter en het scherm toont de naam van de huidige databasegebruiker. Voer verschillende SQL-instructies in om verschillende informatie weer te geven, zoals een lijst met gebruikersnamen en wachtwoorden die moeten worden gekraakt.

4 Voer SQL-instructies in de kolom in. Als u bijvoorbeeld de naam van de huidige gebruiker wilt achterhalen en de code in kolom 2 wilt insluiten, wist u alles na id = 1 in de adresbalk en drukt u op de spatiebalk. Typ vervolgens union select 1, concat (gebruiker ()), 3,4,5,6--. Klik op ↵ Enter en het scherm toont de naam van de huidige databasegebruiker. Voer verschillende SQL-instructies in om verschillende informatie weer te geven, zoals een lijst met gebruikersnamen en wachtwoorden die moeten worden gekraakt.

Methode 2 van 3: Het rootwachtwoord kraken

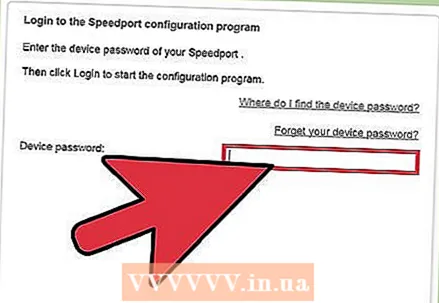

1 Probeer in te loggen als superuser met het standaardwachtwoord. Sommige databases hebben geen standaard superuser (admin) wachtwoord, dus probeer in te loggen met het wachtwoord leeg. Andere databases hebben een standaardwachtwoord, dat u gemakkelijk kunt vinden op het technische ondersteuningsforum.

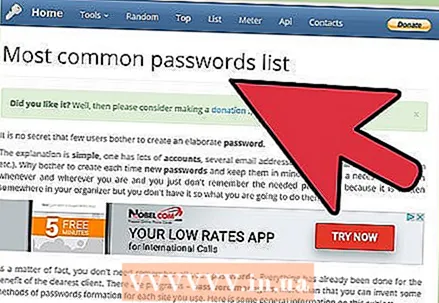

1 Probeer in te loggen als superuser met het standaardwachtwoord. Sommige databases hebben geen standaard superuser (admin) wachtwoord, dus probeer in te loggen met het wachtwoord leeg. Andere databases hebben een standaardwachtwoord, dat u gemakkelijk kunt vinden op het technische ondersteuningsforum.  2 Probeer algemene wachtwoorden. Als de beheerder het account met een wachtwoord heeft beveiligd (wat zeer waarschijnlijk is), probeer dan algemene combinaties van gebruikersnaam en wachtwoord te gebruiken. Sommige hackers plaatsen in het openbaar lijsten met gekraakte wachtwoorden en gebruiken speciale kraakprogramma's. Probeer verschillende combinaties van gebruikersnaam en wachtwoord.

2 Probeer algemene wachtwoorden. Als de beheerder het account met een wachtwoord heeft beveiligd (wat zeer waarschijnlijk is), probeer dan algemene combinaties van gebruikersnaam en wachtwoord te gebruiken. Sommige hackers plaatsen in het openbaar lijsten met gekraakte wachtwoorden en gebruiken speciale kraakprogramma's. Probeer verschillende combinaties van gebruikersnaam en wachtwoord. - U kunt uw verzameling wachtwoorden vinden op deze vertrouwde site: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Het handmatig invoeren van wachtwoorden kan erg lang duren, maar beproef uw geluk en ga dan pas over op zwaar geschut.

3 Gebruik een programma om wachtwoorden te kraken. Gebruik verschillende programma's en probeer je wachtwoord te kraken door duizenden woorden en combinaties van letters, cijfers en symbolen in te voeren.

3 Gebruik een programma om wachtwoorden te kraken. Gebruik verschillende programma's en probeer je wachtwoord te kraken door duizenden woorden en combinaties van letters, cijfers en symbolen in te voeren. - Populaire programma's voor het kraken van wachtwoorden zijn: DBPwAudit (voor Oracle, MySQL, MS-SQL en DB2) en Access Passview (voor MS Access). Met hun hulp kun je het wachtwoord van veel databases kraken. U kunt ook een jailbreakprogramma vinden dat speciaal is ontworpen voor uw database op Google. Voer bijvoorbeeld oracle db hack program in het zoekvak in als u een Oracle-database wilt hacken.

- Als je een account hebt op de server die de database host, voer dan een hash-cracking-programma uit (zoals John the Ripper) en probeer het wachtwoordbestand te kraken. Het hashbestand bevindt zich op verschillende plaatsen in verschillende databases.

- Download programma's alleen van vertrouwde sites. Bestudeer de programma's zorgvuldig voordat u ze gebruikt.

Methode 3 van 3: Databasefouten

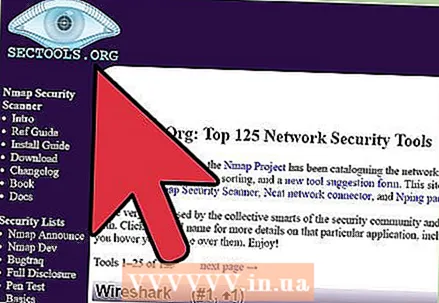

1 Zoek de exploit. Sectools.org stelt al tien jaar een lijst samen van verschillende verdedigingen (inclusief exploits). Hun programma's hebben een goede reputatie en worden door systeembeheerders gebruikt om hun systemen over de hele wereld te beschermen. Open hun exploitlijst (of zoek ze op een andere vertrouwde site) en zoek naar programma's of tekstbestanden die de databases kunnen binnendringen.

1 Zoek de exploit. Sectools.org stelt al tien jaar een lijst samen van verschillende verdedigingen (inclusief exploits). Hun programma's hebben een goede reputatie en worden door systeembeheerders gebruikt om hun systemen over de hele wereld te beschermen. Open hun exploitlijst (of zoek ze op een andere vertrouwde site) en zoek naar programma's of tekstbestanden die de databases kunnen binnendringen. - Een andere site met een lijst met exploits is www.exploit-db.com. Ga naar hun website en klik op de link "Zoeken" en zoek vervolgens de database die u wilt hacken (bijvoorbeeld "oracle"). Voer de captcha in het daarvoor bestemde veld in en klik op de zoekknop.

- Zorg ervoor dat u eventuele exploits onderzoekt die u wilt testen, zodat u weet wat u moet doen als zich een probleem voordoet.

2 Vind het kwetsbare netwerk door te waken. Wardriving is rijden (fietsen of lopen) door een gebied met ingeschakelde netwerkscansoftware (zoals NetStumbler of Kismet) om te zoeken naar onbeveiligde netwerken. Technisch gezien is wardriving legaal, maar illegale activiteiten van het net die je hebt gevonden door wardriving zijn dat niet.

2 Vind het kwetsbare netwerk door te waken. Wardriving is rijden (fietsen of lopen) door een gebied met ingeschakelde netwerkscansoftware (zoals NetStumbler of Kismet) om te zoeken naar onbeveiligde netwerken. Technisch gezien is wardriving legaal, maar illegale activiteiten van het net die je hebt gevonden door wardriving zijn dat niet.  3 Profiteer van een databaselek van een kwetsbaar netwerk. Als je iets doet dat je niet zou moeten doen, blijf dan uit je web. Maak via een draadloze verbinding verbinding met een van de open netwerken die je hebt gevonden door de geselecteerde exploit te bewaken en te starten.

3 Profiteer van een databaselek van een kwetsbaar netwerk. Als je iets doet dat je niet zou moeten doen, blijf dan uit je web. Maak via een draadloze verbinding verbinding met een van de open netwerken die je hebt gevonden door de geselecteerde exploit te bewaken en te starten.

Tips

- Bewaar belangrijke gegevens altijd achter een firewall.

- Zorg ervoor dat u uw draadloze netwerk met een wachtwoord beveiligt om te voorkomen dat wardrivers uw thuisnetwerk gebruiken om exploits te lanceren.

- Zoek andere hackers en vraag hen om tips.Soms is de meest bruikbare kennis over het werk van hackers niet in het publieke domein te vinden.

Waarschuwingen

- Lees meer over de wetten en gevolgen van hacken in uw land.

- Probeer nooit illegale toegang te krijgen tot een apparaat vanuit uw netwerk.

- Inloggen op de database van iemand anders is illegaal.